IT-Sicherheits- und Risikomanagement

IT-Sicherheits- und Risikomanagement

Risikomanagement

© unsplash.com - rawpixel

Risikomanagement

© unsplash.com - rawpixel

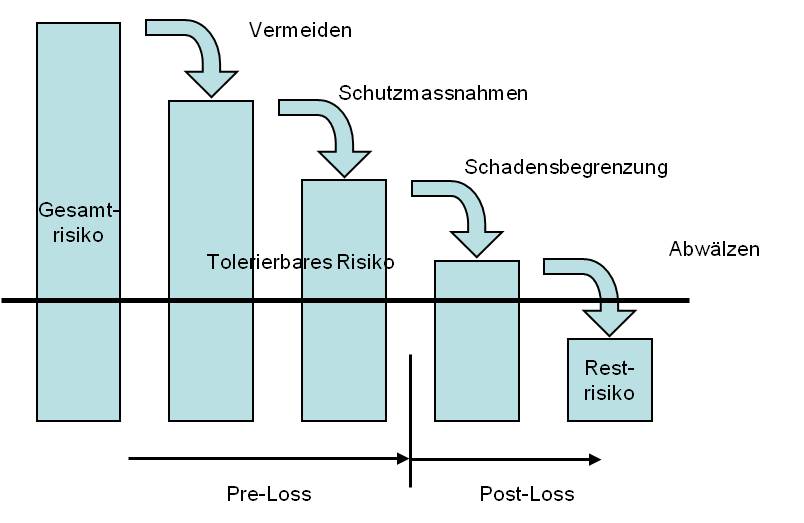

Das Ziel des IT-Sicherheitsmanagements ist die Risikoreduktion im Gesamtrisikos bis zum akzeptierbaren respektive tragbaren Restrisiko:

Risikovermeidung: Dabei werden Risiken, denen ausgewichen werden kann, vermieden. Dies kann beispielsweise die Wahl eines geeigneten Raums oder der Aufstellungsort eines Servers sein.

Risikoverminderung durch Schutzmassnahmen: Entgegen der Vermeidung, werden hier Risiken teilweise akzeptiert. Durch geeignete Schutzmassnahmen werden diese Risiken vermindert. Dies kann beispielsweise das Patchen von Systemen sein.

Risikobegrenzung: Durch geeignete Massnahmen wird bei Eintreten eines Risikos der Schaden begrenzt. Dies können beispielsweise Feuerlöschsysteme in einem Raum sein.

Risikoüberwälzung: Bei der Risikoüberwälzung wird das Risiko durch faktische oder vertragliche, teilweise oder vollständig an Dritte übertragen. Dies kann beispielsweise durch Versicherungen der Fall sein oder die Abwälzung auf Vertragspartner.

Risikoakzeptanz: Die Vermeidung, Verminderung und Überwälzung von Risiken kann die Risiken nicht vollständig ausschliessen. Das verbleibende Restrisiko muss das Unternehmen akzeptieren und selbst tragen.

Abbildung 4

Das Risikomanagement ist ein ständiger Prozess. Es ist wichtig, regelmäßig die Risiken zu überarbeiten. Sind neue Risiken entstanden? Haben sich Risiken verändert? Es gilt diese Risiken zu erkennen und in einem weiteren Schritt diese zu bewerten. Folgende Schritte sind daher ständig durchzuführen:

Abbildung 5: Ablauf nach ISO 27005

| ISO/IEC 27005 |

|

||||||

| ISO/IEC 27014 |

|

||||||

| BSI-Standard 200-3 |

|